Caesarchiffer

| Det har föreslagits att denna text bör infogas i Förskjutningschiffer (2014-05) (Se diskussion) |

Inom kryptologi är Caesarchiffer,Caesarkryptot eller Caesarrullning en form av chiffer, närmare bestämt en av den första kända formen av substitutionschiffer. Idag låter många begreppet Caesarchiffer stå för en rad olika alfabetiska substitutioner. Den är ett av de enklaste chiffren men principen kan ge mer komplexa kodningar som Vigenère-chiffret och det fortfarande moderna ROT13 systemet. Det är en av de mest kända krypteringarna men erbjuder föga kommunikationssäkerhet i modern tid.

Exempel

Caesarchiffer är ett exempel på enkel substitution där varje bokstav ersätts var för sig och nyckeln blir en permutation av alfabetet. Det finns inga historiska bevis på att Brutus avkodade Caesars chiffer, något som visar att chiffret en gång i tiden var säkert, något som inte gäller idag då det enkelt kan avkodas. Den som skaffat sig grundläggande forceringskunskaper, genom till exempel novellen "Guldbaggen" av Edgar Allan Poe, har förutsättningar för att lösa Caesars krypto. I exemplet nedan är varje bokstav i meddelandet ersatt med bokstaven tre steg längre fram i alfabetet. Klartextalfabetet är det alfabet som texten ursprungligen är skrivet med (i detta fall det svenska alfabetet) och Kryptoalfabetet är det alfabet som används för att avkoda meddelandet.

Klartextalfabet: ABCDEFGHIJKLMNOPQRSTUVWXYZÅÄÖ Kryptoalfabet: DEFGHIJKLMNOPQRSTUVWXYZÅÄÖABC

För att läsa det krypterade meddelandet används alfabetet ovan, varje bokstav har en ersättare i klartextalfabetet och därmed blir meddelandet läsbart. Kryptering av ett meddelande görs på motsatt vis.

Kryptotext: FKLFNHQ PMDY PMDY Klartext: CHICKEN MJAU MJAU

Man ser tydligt när kryptotexten placeras över klartexten att bokstäverna är förskjutna tre steg åt höger, detta kan även beskrivas med Modulär aritmetik genom att först ersätta bokstäverna med siffror. Detta enligt det engelska alfabetet ger A = 0, B = 1,..., Z = 25. Kryptering av en bokstav x genom byte till n kan beskrivas matematisk som,[1]

Avkryptering sker på samma sätt,

(Det finns olika definitioner av modulär operation. I exemplar ovan så är intervallet enligt det engelska alfabetet 0...25., om x+n eller x-n ligger utanför intervallet 0…25, så måste vi subtrahera eller addera 26.)

Historia och användning

Caesarchiffret har fått sitt namn för att hedra Julius Caesar som var en flitig användare av krypterade meddelanden. Han använde chiffret för att kommunicera med Cicero och andra vänner i Rom samt för militära ändamål. Det första exemplet på substitutionschiffer i krigföring finns i Julius Caesars skildring av fälttågen i Gallien. Där beskrivs hur Cicero, omringad och nära att ge upp, mottar ett krypterat meddelande från Caesar efter ett dramatiskt överlämnande.

| ” | Budbäraren instruerades att, om han inte kunde nå ända fram, slunga sitt spjut med brevet fastsatt vid läderremmen, in över befästningen i lägret... Då gallern vädrade fara, avlossade han spjutet, som han blivit tillsagd. Det råkade fastna i tornet, och förblev i två dagar utom synhåll för de våra i hären; På tredje dagen siktades det av en soldat, hämtades ner och avlämnades till Cicero. Han läste igenom det och föredrog det sedan vid en truppmönstring, varvid alla storligen fröjdade sig. | „ |

| – [2] | ||

Caesar var beroende av att kunna kommunicera effektivt för att styra länder han erövrade och kommendera sina arméer, samtidigt var han väl medveten om vad som kunde hända om viktig information hamnade i fel händer. Han använde chiffer flitigt och växlade mellan flera olika. Systemet var så omfattande att Probus skrev en hel avhandling om de olika chiffren som tyvärr gått förlorad. Tack vare Suetonius arbete "åtta böcker om tolv kejsares liv" finns dock en utförlig beskrivning av chiffren kvar. Han nämner dock bara fallet i exemplet ovan då bokstaven förskjuts tre steg framåt men det är självklart att vilka steg mellan 1 och 28 (svenska alfabetet) som helst kan användas. Om man dessutom inte bara begränsar sig till förskjutning utan låter kryptoalfabetet bestå av vilka förflyttningar som helst, så får vi 400 000 000 000 000 000 000 000 000 möjliga arrangemang.[3]

Avkodning

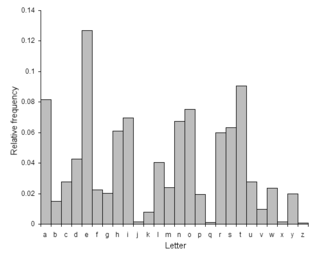

Att avkoda eller forcera Caesarchiffer är idag en lätt uppgift. Det är en jämförelsevis kraftlös kryptering eftersom det bara finns ett litet antal möjliga nycklar. I fallet där varje bokstav ersätts med den tre steg framåt i alfabetet, finns (om man använder det svenska alfabetet) bara 28 möjliga nycklar. Avkodningen kan utföras relativt enkelt med bl.a. Statistisk analys. Eftersom ordningen av bokstäverna i klartexten behålls och endast byter namn så finns strukturen kvar i kryptotexten. Detta gör att det är svårare att avkoda en kort text jämfört med en lång.

För att forcera ett Ceasarchiffer står fienden inför ett antal utmaningar. Han kan till exempel veta eller gissa att det handlar om ett substitutionschiffer men inte att det är just av substitutionstyp. Eller så vet han att det är ett Ceasarchiffer men inte vad stegvärdet är. I det första fallet kan metoden Frekvensanalys användas för att fienden snabbt ska se ett mönster. I det andra fallet finns det bara ett begränsat antal steg och de kan testas i en så kallas Brute forceattack.

Chiffret kan ses som en kombination av en allmän krypteringsmetod, som kallas algoritlm, och en del som bestämmer detaljerna i varje enskilt fall som kallas nyckel. I ovan nämnda fall är algoritmen den del där man ersätter bokstaven i klartextalfabetet med bokstaven i kryptoalfabetet, som kan innehålla vilken stegändring som helst. Nyckelns roll är då att bestämma exakt vilken typ av kryptoalfabet som används för krypteringen.

- Förhållandet mellan nyckel och algoritm.

Nyckel + klartext → Algoritm → KRYPTOTEXT → Algoritm → Nyckel + klartext

Fienden kan ofta ha en misstanke om vilken algoritm det handlar om och misstänka att bokstäverna i klartexten blivit ersatt med bokstäver ur kryptotexten. Dock är det föga troligt att han vet vilken nyckel som har använts för att kryptera meddelandet och detta kräver då vidare undersökning.

Referenser

- ^ Wobst 2001, s. 19.

- ^ Singh 1999, s. 24.

- ^ Singh 1999, s. 26.

Källor

- Newton, David E. (1997) (på engelska). Encyclopedia of cryptology. Santa Barbara: ABC-Clio. Libris 6205528. ISBN 0-87436-772-7

- Singh, Simon (1999). Kodboken. Stockholm: Norstedt. Libris 8345451. ISBN 91-1-300708-4

- Wobst, Reinhard (2001) (på engelska). Cryptology Unlocked. Chichester: John Wiley & Sons. Libris 10596661. ISBN 978-0-470-06064-3

- Kryptologi i Nationalencyklopedins nätupplaga.